Co tam Panie w sieci? 06/08/2025

Codzienny przegląd ciekawszych wiadomości ze świata cyberbezpieczeństwa z ostatnich 24 godzin, do poczytania przy porannej kawie, podzielony na kluczowe kategorie.

1 sierpnia 2025

1. NEWS

SonicWall bada potencjalną lukę zero-day wykorzystywaną w atakach ransomware

Firma SonicWall, znany producent urządzeń do zabezpieczania sieci, prowadzi intensywne dochodzenie w sprawie potencjalnej luki zero-day w swoich zaporach sieciowych (firewallach). Ostrzeżenia od firm Arctic Wolf i Huntress wskazują na gwałtowny wzrost liczby ataków ransomware, w których hakerzy wykorzystują urządzenia SonicWall do uzyskania wstępnego dostępu do sieci ofiar. Obserwacje sugerują, że atakujący są w stanie ominąć uwierzytelnianie wieloskładnikowe (MFA), nawet na w pełni zaktualizowanych urządzeniach, co wskazuje na nieznaną dotąd podatność.

Źródło: SecurityWeek

WatchGuard wprowadza nową generację firewalli z serii T

Firma WatchGuard Technologies zaprezentowała nową linię swoich popularnych zapór sieciowych z serii T, przeznaczonych dla małych i średnich przedsiębiorstw oraz dostawców usług zarządzanych (MSP). Nowe urządzenia oferują znaczący wzrost wydajności, zwłaszcza w zakresie obsługi VPN i filtrowania ruchu (UTM), co ma kluczowe znaczenie w dobie pracy zdalnej i hybrydowej. Podstawowe modele, takie jak Firebox T115-W, zostały wyposażone w Wi-Fi 7 i 4GB pamięci RAM, co ma na celu eliminację wąskich gardeł w sieci i zapewnienie płynnego działania wszystkich usług bezpieczeństwa.

Źródło: WatchGuard

Nowy raport wskazuje na gwałtowny wzrost zagrożeń w chmurze i ataków na tożsamość

Firma Red Canary, należąca do Zscaler, opublikowała raport podsumowujący pierwszą połowę 2025 roku, który wskazuje na niemal 500% wzrost liczby incydentów bezpieczeństwa związanych z kontami w chmurze. Gwałtowny wzrost wynika z lepszych metod wykrywania nietypowych logowań, a także z faktu, że hakerzy coraz częściej koncentrują się na atakach na tożsamość i wykorzystywaniu błędnie skonfigurowanych usług chmurowych, takich jak otwarte zasobniki AWS S3. Ataki te często zacierają granicę między bezpośrednim zagrożeniem a ryzykownym, lecz legalnym działaniem pracownika.

Źródło: PR Newswire

2. INCYDENTY

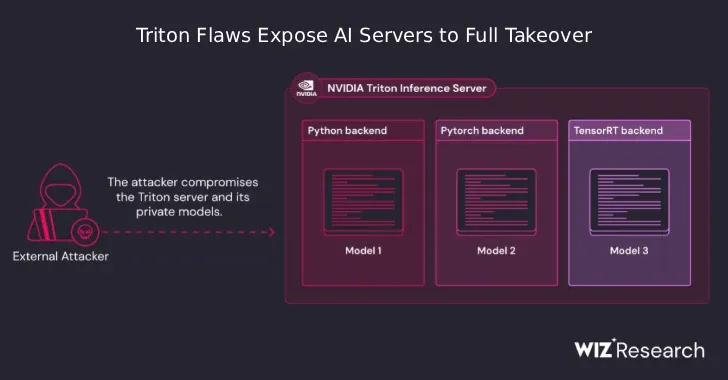

Ataki na luki w NVIDIA Triton AI stwarzają ryzyko przejęcia serwerów

Badacze z firmy wiz.ai odkryli dwie krytyczne luki w oprogramowaniu NVIDIA Triton Inference Server, które jest powszechnie używane do wdrażania modeli sztucznej inteligencji. Podatności te mogą pozwolić nieautoryzowanemu atakującemu na zdalne wykonanie kodu, odczytanie wrażliwych danych z pamięci serwera, a w konsekwencji na przejęcie pełnej kontroli nad serwerami AI. Incydent ten podkreśla rosnące ryzyko związane z bezpieczeństwem samej infrastruktury, na której działają modele sztucznej inteligencji.

Źródło: The Hacker News

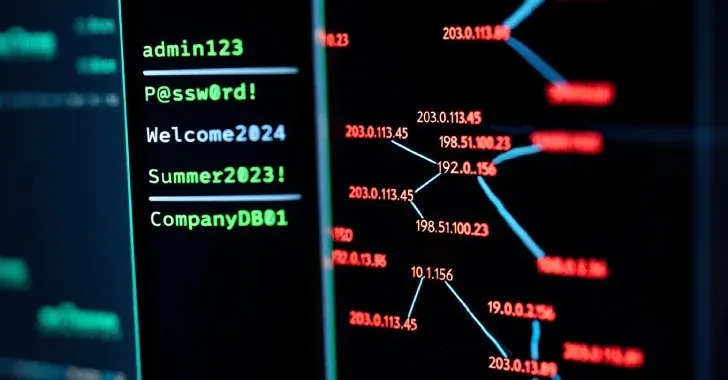

Wietnamscy hakerzy kradną dane tysięcy ofiar w 62 krajach

Odkryto nową, wysoce zaawansowaną kampanię szpiegowską prowadzoną przez wietnamojęzycznych hakerów. Grupa ta, wykorzystując malware PXA-Stealer, zainfekowała co najmniej 4000 systemów i skradła ponad 200 000 haseł od ofiar w 62 krajach. Atakujący używają zaawansowanych technik unikania wykrycia, a ich głównym celem są dane logowania do kont w mediach społecznościowych, poczty elektronicznej i usług finansowych. Skala i zaawansowanie operacji wskazują na działanie zorganizowanej grupy cyberprzestępczej.

Źródło: The Hacker News

3. CIEKAWOSTKI

Strateg z Bank of America: "Wyścig o komputer kwantowy to najważniejszy wyścig technologiczny naszego pokolenia"

Haim Israel, strateg z Bank of America, określił rozwój komputerów kwantowych jako kluczowy wyścig technologiczny, który może całkowicie zmienić układ sił na świecie. Jego zdaniem, państwo, które jako pierwsze osiągnie dojrzałość kwantową, zyska ogromną przewagę w dziedzinie innowacji. Jednocześnie podkreślił, że największym i najbardziej bezpośrednim zagrożeniem jest zdolność komputerów kwantowych do złamania większości obecnie stosowanych metod szyfrowania, co stanowi fundamentalne ryzyko dla globalnego cyberbezpieczeństwa.

Źródło: The Quantum Insider

Raport Forescout: Atakujący coraz częściej wykorzystują stare luki i nietypowe urządzenia

Nowy raport firmy Forescout wskazuje na niepokojący trend w działaniach cyberprzestępców. Aż 47% nowo wykorzystywanych przez hakerów podatności to luki, które zostały pierwotnie opublikowane przed 2025 rokiem. Oznacza to, że firmy wciąż mają ogromne problemy z regularnym aktualizowaniem swoich systemów. Ponadto, atakujący coraz częściej obierają za cel nietypowe urządzenia, takie jak kamery IP czy serwery z systemem BSD, aby znaleźć słabe punkty w sieci i ominąć tradycyjne zabezpieczenia.

Źródło: IT Security Guru

4. NOWE PRÓBY OSZUSTW I SCAMÓW

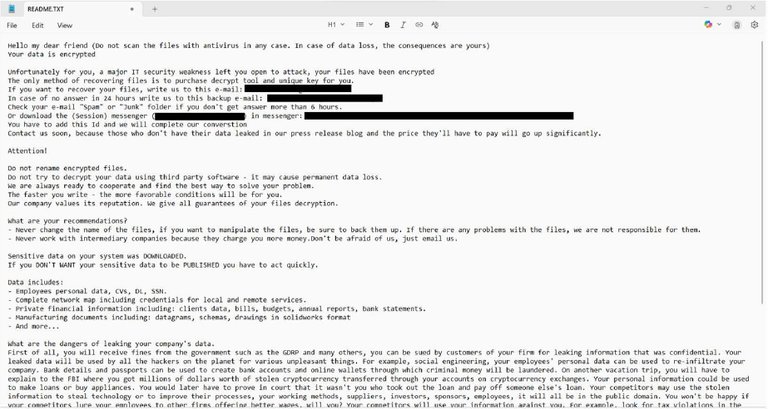

Nowy trojan "GAGAKICK" szyfruje dane i podszywa się pod procesy systemowe

Badacze z firmy CYFIRMA zidentyfikowali nowe oprogramowanie ransomware o nazwie "GAGAKICK". Malware to po zaszyfrowaniu danych ofiary dodaje do plików rozszerzenie .GAGAKICK i zostawia notatkę z żądaniem okupu. Analiza techniczna wykazała, że trojan wykorzystuje zaawansowane techniki unikania wykrycia, w tym używa Windows Management Instrumentation (WMI) do cichego zbierania danych i wykonywania poleceń. To pozwala mu na działanie w ukryciu i prowadzenie rekonesansu w zainfekowanej sieci.

Źródło: CYFIRMA

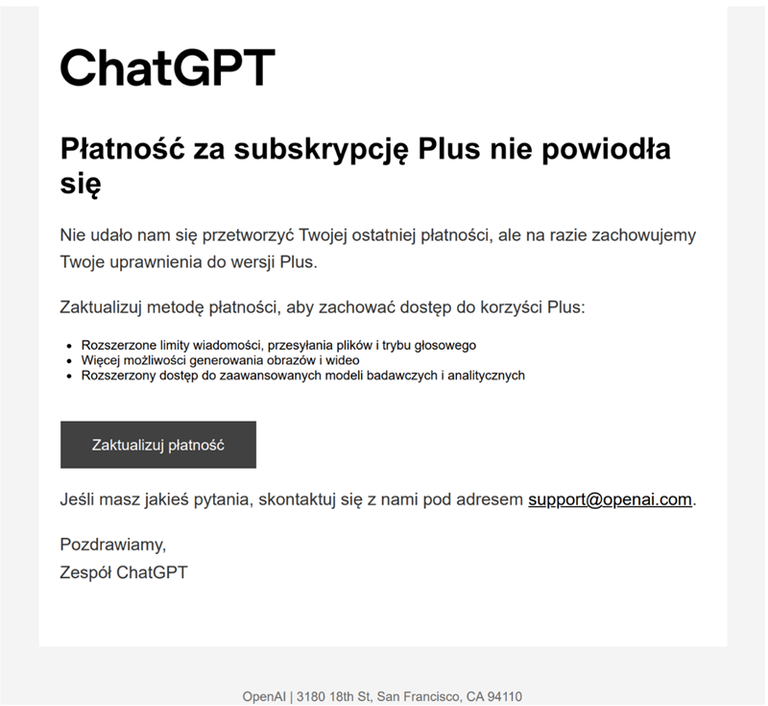

Fałszywe e-maile od ChatGPT próbują wyłudzić dane karty płatniczej

Cyberprzestępcy prowadzą nową kampanię phishingową, w której podszywają się pod firmę OpenAI, twórców popularnego chatbota ChatGPT. Oszuści wysyłają profesjonalnie wyglądające e-maile z informacją o rzekomej konieczności aktualizacji danych płatniczych, aby uniknąć zawieszenia subskrypcji. Link w wiadomości prowadzi do fałszywej strony, która wyłudza pełne dane karty kredytowej. OpenAI nigdy nie prosi o podanie takich danych za pośrednictwem linku w e-mailu.

Źródło: ITwiz

Jak zwykle liczę na Wasze komentarze i uwagi, które pozwolą mi jeszcze lepiej dobierać artykuły i ciekawostki z dziedziny cyberbezpieczeństwa.

Do grafiki tytułowej wykorzystałem pracę Gerd Altmann z Pixabay

Hello lesiopm2!

It's nice to let you know that your article will take 6th place.

Your post is among 15 Best articles voted 7 days ago by the @hive-lu | King Lucoin Curator by szejq

You receive 🎖 0.3 unique LUBEST tokens as a reward. You can support Lu world and your curator, then he and you will receive 10x more of the winning token. There is a buyout offer waiting for him on the stock exchange. All you need to do is reblog Daily Report 748 with your winnings.

Buy Lu on the Hive-Engine exchange | World of Lu created by szejq

STOPor to resume write a wordSTART